Assalamu’alaikum. Kali ini saya akan berbagi ilmu Sistem Jaringan mengenai firewall. Di era internet yang semakin canggih ini, setiap komputer dapat terhubung dengan komputer lainnya secara mudah. Pertukaran file atau dokumen pun semakin tanpa batas dan dapat dilakukan oleh siapa saja. Tentunya hal ini membawa dampak positif yang juga diiringi dengan dampak negatif. Positifnya, orang semakin dimudahkan untuk berbagi berbagai dokumen yang diperlukan. Namun negatifnya, tidak semua orang berbagi dengan tujuan baik. Beberapa berusaha untuk menyerang komputer sebagai hacker, memata-matai (spionase) komputer tertentu demi kepentingan pribadi, atau bahkan mencuri data yang ada dalam suatu komputer. Untuk mencegah dampak negatif tersebut, dibutuhkan firewall sebagai pengatur sistem komunikasi antara dua buah jaringan. Yukk disimak.

A. PENGERTIAN FIREWALL

Firewall dapat didefinisikan sebagai sistem yang didesain khusus untuk mencegah akses mencurigakan masuk ke dalam jaringan pribadi. Firewall sendiri dapat berupa perangkat keras atau perangkat lunak, bisa juga terdiri dari kombinasi keduanya. Firewall (tembok penahan api) sendiri sebetulnya terinspirasi dari benda fisik bernama firewall yang dipasang di gedung-gedung untuk mencegah menjalarnya api dari sumbernya. Firewall untuk gedung banyak dipasang misalnya di kompleks-kompleks apartemen. Untuk memisahkan dua unit apartemen, dipasanglah sebuah firewall sehingga jika terjadi kebakaran api tidak dengan cepat menjalar dari satu unit ke unit lainnya.

Karena firewall berfungsi sebagai pembatas dengan dunia luar, maka untuk satu unit apartemen yang memiliki empat sisi misalnya, harus memasang firewall di keempat titik perbatasan. Jika salah satu sisi tidak dibatasi dengan firewall sementara ketiga sisi lainnya dipasangi firewall, maka akan sia-sia usaha menahan api yang akan menyebar dengan cepat. Begitu pula halnya dengan firewall untuk komputer.

Supaya dapat berfungsi secara efektif, sebuah firewall wajib memenuhi standar tertentu, mampu mendirikan suatu ‘pagar pengaman’ di sekeliling sebuah jaringan pribadi, mencegah masuknya akses tanpa izin dan berbagai gangguan terhadap dokumen atau file yang ada di komputer pengguna. Di pasaran, ada cukup banyak produk firewall yang ditawarkan dengan fungsi yang bervariasi. Perbedaan firewall satu dengan lainnya biasanya terdapat pada seberapa ketat pengamanan dan selektivitas akses, dan cakupan perlindungannya pada berbagai lapisan OSI (Open System Interconnection).

B. FUNGSI FIREWALL

Firewall sendiri memiliki beberapa fungsi untuk melindungi jaringan komputer yang dapat dijabarkan dalam beberapa poin berikut:

- Sebagai Pos Keamanan Jaringan. Semua lalu lintas yang masuk atau keluar jaringan harus melalui firewall sebagai pos kemanan yang akan melakukan pemeriksaan. Setiap terjadi lalu-lintas, firewall akan berusaha menyaring agar lalu lintas sesuai dengan keamanan yang telah ditentukan.

- Mencegah Informasi Berharga Bocor Tanpa Sepengatahuan. Untuk fungsi yang satu ini, firewall banyak dipasang untuk File Transfer Protocol (FTP), sehingga setiap lalu-lintas data dikendalikan oleh firewall. Dalam hal ini, firewall bermanfaat untuk mencegah pengguna di jaringan mengirim file berharga yang sifatnya konfidensial (rahasia) kepada pihak lain.

- Mencatat Aktivitas Pengguna. Setiap kali akan mengakses data, pengguna jaringan akan melalui firewall yang kemudian mencatatnya sebagai dokumentasi (log files) yang di kemudian hari bisa dibuka catatannya untuk mengembangkan sistem keamanan. Firewall mampu mengakses data log sekaligus menyediakan statistik mengenai penggunaan jaringan.

- Memodifikasi Paket Data yang Datang. Dikenal juga dengan istilah NAT (Network Address Translation). NAT digunakan untuk menyembunyikan sebuah IP adress, sehingga membuat para pengguna dapat mengakses internet tanpa IP adress publik, yang sering juga disebut dengan istilah IP masquerading.

- Mencegah Modifikasi Data Pihak Lain. Misalnya dalam urusan bisnis untuk informasi laporan keuangan, spesifikasi produk, dan lainnya yang menjadi rahasia perusahaan dan akan berdampak negatif jika diketahui pihak lain. Firewall mencegah modifikasi data-data tersebut sehingga tetap berada dalam keadaan aman.

C. MANFAAT FIREWALL

- Manfaat firewall adalah untuk menjaga informasi rahasia dan berharga yang menyelinap keluar tanpa sepengetahuan. Sebagai contoh, FTP (File Transfer Protocol) lalu lintas dari jaringan komputer organisasi dikendalikan oleh fire-wall. Hal ini dilakukan untuk mencegah pengguna di jaringan mengirim file rahasia yang disengaja atau tidak sengaja kepada pihak lain.

- Manfaat Firewall sebagai filter juga digunakan untuk mencegah lalu lintas tertentu mengalir ke subnet jaringan. Hal ini mencegah pengguna berbagi file, dan bermain-main di jaringan.Aplikasi jenis ini berguna terutama dalam sektor korporasi.

- Manfaat firewall lainnya adalah untuk memodifikasi paket data yang datang di fire-wall. Proses ini disebut Network Address Translation (NAT). Ada jenis NAT disebut NAT dasar, di mana alamat IP (Internet Protocol) pribadi dari jaringan komputer yang tersembunyi di balik satu alamat IP tertentu. Proses ini disebut sebagai IP samaran. Hal ini membantu pengguna dalam sebuah jaringan yang meliputi sistem tanpa nomor IP publik yang beralamat, untuk mengakses Internet.

- Akurasi data seperti informasi keuangan, spesifikasi produk, harga produk dll, sangat penting bagi setiap perkembangan bisnis. Jika informasi tersebut diubah oleh sumber eksternal, maka akan memberikan dampak merugikan. Manfaat Firewall disini adalah mencegah modifikasi data yang tidak sah di website .

Jika sistem tidak tersedia bagi pengguna secara tepat waktu, maka halini akan menyebabkan penurunan produktivitas karyawan, kehilangan kepercayaan konsumen, dan publisitas yang buruk. Fire-wall memastikan ketersediaan sistem.

D. KARAKTERISTIK FIREWALL

- Seluruh hubungan/kegiatan dari dalam ke luar , harus melewati firewall. Hal ini dapat dilakukan dengan cara memblok/membatasi baik secara fisik semua akses terhadap jaringan Lokal, kecuali melewati firewall. Banyak sekali bentuk jaringan yang memungkinkan.

- Hanya Kegiatan yang terdaftar/dikenal yang dapat melewati/melakukan hubungan, hal ini dapat dilakukan dengan mengatur policy pada konfigurasi keamanan lokal. Banyak sekali jenis firewall yang dapat dipilih sekaligus berbagai jenis policy yang ditawarkan.

- Firewall itu sendiri haruslah kebal atau relatif kuat terhadap serangan/kelemahan. hal ini berarti penggunaan sistem yang dapat dipercaya dan dengan Operating system yang relatif aman.

E. JENIS FIREWALL

Pada dasarnya jika dilihat dari bentuk fisik, firewall mempunyai 3 bentuk yaitu software firewall ,hardware firewall dan gabungan dari keduanya. Memang secara visual tidak bisa di bedakan mana perangkat firewall mana bukan kecuali memang ada label di perangkatnya. firewall disini dapat berbentuk macam-macam dengan berbagai ukuran. Di sini akan dijelaskan jenis firewall berdasarkan bagaimana firewall bekerja menyaring/menyeleksi data yang masuk dan keluar jaringan.

1. Packet-Filtering Firewalls (Level 3 OSI)

Packet filtering firewall memvalidasi paket berdasarkan protocol,sumber dan tujuan IP Address,sumber dan tujuan nomer port,waktu sesi,Service code Point (DSCP),Type of service(ToS), dan banyak laagi parameter yang ada dalam IP header.packet filtering dapat dicapai dengan menggunakan ACL (Access Control List) yang bedara di Router /Switch yanag bekerja dengan sangat cepat terutama ketika berada di Application Specific Integratied Circuit (ASIC). trafik data akan masuk kedalam interface yang dipilih dan memfilter paket data sebelum diteruskan,memblok dan mengijinkan paket sesuai dengan setingan ACL

Packet filtering firewall memvalidasi paket berdasarkan protocol,sumber dan tujuan IP Address,sumber dan tujuan nomer port,waktu sesi,Service code Point (DSCP),Type of service(ToS), dan banyak laagi parameter yang ada dalam IP header.packet filtering dapat dicapai dengan menggunakan ACL (Access Control List) yang bedara di Router /Switch yanag bekerja dengan sangat cepat terutama ketika berada di Application Specific Integratied Circuit (ASIC). trafik data akan masuk kedalam interface yang dipilih dan memfilter paket data sebelum diteruskan,memblok dan mengijinkan paket sesuai dengan setingan ACL

firewall jenis ini hanya memfilter paket data berdasarkan informasi yang tersedia dalam IP header disetiap paket,dan tidak bisa membaca isi paket data.sehingga tidak bisa menangkis serangan di level Application Layer

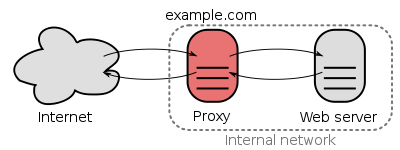

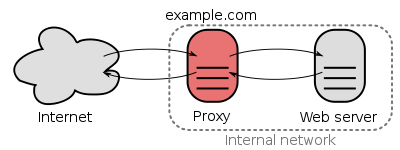

2. Application/Proxy Firewalls(Layer 5 TCP/IP Application)

Firewall jenis ini yang sering kita sebut proxy, dimana proxy mampu membaca isi paket data yang berisi content yang akan dikirim /diterima user,firewall bisa mengidentifikasi paket yang berisi pecahan file dengan extensi tertentu dan content dengan kandungan text tertentu.makanya firewall jenis ini digunakan untuk memmfilter content yang akan diterima user . seperti memblock download file executable untuk menghindari penyebaran malware,memblock situs tertentu misalnya memblock situs yang mengandung kalimat porno dan social media.

3. Circuit-Level Gateway Firewall (Layer 4 OSI &TCP/IP Session )

Circuit-Level Gateway Firewall akan membaca session yang akan terjadi, dan memastikan bahwa session yanng akan terbentuk berasal dari sumber dan tujuan yang benar dan sah. hal ini untuk menghindari spoofing (pembodohan mesin) oleh hacker dan melakukan tindakan MITM (Man in the midle attack) dengan mencuri session atau membat session palsu.

MITM adalah tindakan hacker membelokan routing paket jaringan melewati komputer yang telah ditentukan hacker, dengan tujuan agar paket yang keluar masuk bisa dibaca si hacker untuk mendapat informasi rahasia / menginfeksi jaringan .

4. Stateful Multilayer Gateways (Layer 4 +5 OSI &TCP/IP)

Ini adalah jenis firewall paling mantap karena jenis firewall ini dapat membaca ip header dan isi dari paket data , dapat menentukan sesi yang akan terjadi sah atau tidak dan secara bersamaan dapat menentukan paket yang berisi content sesuai dengan rule atau tidak,Stateful multilayer (SML) tidak menggunakan proxy sehingga kecepatan pemfilteran akan sangat luar biasa cepatnya dan lebih unggul dibanding dengan proxy.

5. Reverse-Proxy Firewalls

Pada umumnya firewall digunakan untuk melindungi client, Reverse-Proxy Firewalls dibuat dan diirancang untuk melindungi Server , yap server diletakan di dalam jaringan internet yang liar dan berbahaya ,Reverse-Proxy Firewalls akan menjadi tameng dalam menghadapi serangan dari hacker dari internet. contoh Reverse-Proxy Firewalls adalah Cloudflare CDN (Content Delivery Network ) yang bertugas digaris depan untuk melayani permintaan pengunjung dan menangkal serangan hacker. Reverse-Proxy Firewalls akan menyembunyikan IP asli dari server sehingga hacker akan berusaha lebih keras untuk menemukan IP asli dari server yang ingin diserang. Reverse-Proxy Firewalls juga berfungsi sebagai cache untuk meringankan beban dari server.

6. Reusing IP Addresses

Maksudnya adalah satu IP digunakan oleh banyak komputer didalam jaringan.loh bagaimana bisa? Well kita ambil contoh ketika kita langganan internet di speedy tau yang lain.kita hanya mendapat satu IP untuk konek ke internet,tetapi kita punya banyak perangkat dirumah atau tempat usaha . akan sangat mahal jika kita membeli banyak paket hanya untuk mendapat jumlah IP yang sesuai dengan jumlah perangkat kita yang ingin konek ke internet. lalu bagaimana solusinya?

Solusinya adalah dengan menggunakan NAT (Network Address Translation) fungsi ini ada didalam setiap router, dimana koneksi internet akan dishare ke banyak perangkat menggunakan ip private. benefit dari metode ini dalah IP local kita akan tersembunyi dari dunia luar (internet) yang keliatan hanya IP public saja.

F. TEHNIK FIREWALL

1.Service control (kendali terhadap layanan)

Berdasarkan tipe-tipe layanan yang digunakan di Internet dan boleh diakses baik untuk kedalam ataupun keluar firewall. Biasanya firewall akan mencek no IP Address dan juga nomor port yang di gunakan baik pada protokol TCP dan UDP, bahkan bisa dilengkapi software untuk proxy yang akan menerima dan menterjemahkan setiap permintaan akan suatu layanan sebelum mengijinkannya.Bahkan bisa jadi software pada server itu sendiri , seperti layanan untuk web ataupun untuk mail.

2.Direction Conrol (kendali terhadap arah)

Berdasarkan arah dari berbagai permintaan (request) terhadap layanan yang

akan dikenali dan diijinkan melewati firewall.

3.User control (kendali terhadap pengguna)

Berdasarkan pengguna/user untuk dapat menjalankan suatu layanan, artinya ada user yang dapat dan ada yang tidak dapat menjalankan suatu servis,hal ini di karenakan user tersebut tidak di ijinkan untuk melewati firewall. Biasanya digunakan untuk membatasi user dari jaringan lokal untuk mengakses keluar, tetapi bisa juga diterapkan untuk membatasi terhadap pengguna dari luar.

4.Behavior Control (kendali terhadap perlakuan)

Berdasarkan seberapa banyak layanan itu telah digunakan. Misal, firewall dapat memfilter email untuk menanggulangi/mencegah spam.

G. CARA KERJA FIREWALL

Pada dasarnya, firewall bekerja dengan cara membatasi komputer pribadi dengan internet. Firewall bekerja layaknya penjaga keamanan di depan gerbang rumah dan mengidentifikasi pengunjung yang datang, sekaligus menyaring penyusup yang berusaha memasuki komputer pribadi. Firewall bekerja seperti garda pertahanan terdepan untuk menahan segala usaha hacking yang masuk ke dalam komputer.

Firewall melakukan filter terhadap data masuk yang berasal dari WAN (internet)

Firewall melakukan filter terhadap data masuk yang berasal dari WAN (internet)

Teknologi firewall pun kian hari kian berkembang. Sebelumnya, firewall bekerja menyaring lalu lintas komputer dengan menggunakan alamat IP, nomor port, serta protokol. Seiring dengan perkembangannya, kini firewall mampu menyaring data yang masuk dengan mengidentifikasi terlebih dahulu pesan konten yang dibawanya. Untuk mengatur lalu-lintas perpindahan data komputer dan internet, firewall dapat menggunakan salah satu atau gabungan dari beberapa metode berikut :

1. Packet Filtering

Merupakan sebuah cara kerja firewall dengan memonitor paket yang masuk dan keluar, mengizinkannya untuk lewat atau tertahan berdasarkan alamat Internet Protocol (IP), protokol, dan portnya. Packet filtering biasanya cukup efektif digunakan untuk menahan serangan dari luar sebuah LAN. Packet filtering disebut juga dengan firewall statis. Selama terjadinya komunikasi dengan jaringan internet, packet yang datang disaring dan dicocokkan dengan aturan yang sebelumnya telah dibuat dalam membangun firewall. Jika data tersebut cocok, maka data dapat diterima dan sebaliknya jika tidak cocok dengan aturan, maka data tersebut ditolak.

Dalam metode packet filtering, firewall mengecek sumber dan tujuan alamat IP. Pengirim packet mungkin saja menggunakan aplikasi dan program yang berbeda, sehingga packet filtering juga mengecek sumber dan tujuan protokol, seperti UDP (User Datagram Protocol) dan TCP (Transmission Control Protocol).

2. Inspeksi Stateful

Berkebalikan dengan Packet Filtering, Inspeksi Stateful dikenal pula dengan firewall dinamis. Pada inspeksi stateful, status aktif koneksi dimonitor, kemudian info yang didapatkan akan dipakai untuk menentukan apakah sebuah packet jaringan dapat menembus firewall.

Inspeksi stateful secara besar-besaran telah menggantikan packet filtering. Pada firewall statis, hanya header dari packet dicek, artinya seorang hacker dapat mengambil informasi melalui firewall dengan sederhana, yaitu mengindikasikan “reply” melalui header. Sementara dengan firewall dinamis, sebuah packet dianalisis hingga ke dalam lapisan-lapisannya, dengan merekam alamat IP dan juga nomor portnya, sehingga keamanannya lebih ketat dibandingkan packet filtering.

H. KONFIGURASI FIREWALL

Firewall dapat dikonfigurasi dengan menambahkan satu atau lebih filter berdasarkan beberapa kondisi seperti tersebut di bawah ini:

1. Alamat IP: Dalam kasus apapun jika sebuah alamat IP di luar jaringan dikatakan kurang baik, maka dimungkinkan untuk mengatur filter untuk memblokir semua lalu lintas ke dan dari alamat IP. Misalnya, jika alamat IP cetain ditemukan akan membuat terlalu banyak koneksi ke server, administrator dapat memutuskan untuk memblokir lalu lintas dari IP ini menggunakan firewall.

2. Nama Domain: Karena sulit untuk mengingat alamat IP, itu adalah cara yang lebih mudah dan lebih cerdas untuk mengkonfigurasi firewall dengan menambahkan filter berdasarkan nama domain. Dengan mendirikan domain filter, perusahaan dapat memutuskan untuk memblokir semua akses ke nama domain tertentu, atau mungkin menyediakan akses hanya untuk daftar nama domain yang dipilih.

3. Port / Protokol: Setiap layanan yang berjalan pada server dibuat tersedia ke Internet menggunakan nomor port, satu untuk setiap layananDengan kata sederhana, port bisa dibandingkan dengan pintu virtual dari server melalui layanan yang tersedia. Sebagai contoh, jika server adalah menjalankan Web (HTTP) layanan maka akan biasanya tersedia pada port 80. Untuk memanfaatkan layanan ini, klien ingin terhubung ke server melalui port 80. Demikian pula berbagai layanan seperti Telnet (Port 23), FTP (port 21) dan SMTP (port 25) Layanan dapat berjalan pada server. Jika layanan ini ditujukan untuk publik, mereka biasanya tetap terbuka. Jika tidak, mereka yang diblok menggunakan firewall sehingga mencegah penyusup menggunakan port terbuka untuk membuat sambungan tidak sah.

4. Firewall dapat dikonfigurasi untuk menyaring satu atau lebih kata atau frase spesifik sehingga, baik dan keluar paket yang datang dipindai untuk kata-kata dalam saringan. Misalnya, Anda mungkin mengatur aturan firewall untuk menyaring setiap paket yang berisi istilah ofensif atau frase yang mungkin Anda memutuskan untuk memblokir dari memasuki atau meninggalkan jaringan Anda.

#REKRUTMENSISJARGEN8

#SISJARLAB

Referensi :

Packet filtering firewall memvalidasi paket berdasarkan protocol,sumber dan tujuan IP Address,sumber dan tujuan nomer port,waktu sesi,Service code Point (DSCP),Type of service(ToS), dan banyak laagi parameter yang ada dalam IP header.packet filtering dapat dicapai dengan menggunakan ACL (Access Control List) yang bedara di Router /Switch yanag bekerja dengan sangat cepat terutama ketika berada di Application Specific Integratied Circuit (ASIC). trafik data akan masuk kedalam interface yang dipilih dan memfilter paket data sebelum diteruskan,memblok dan mengijinkan paket sesuai dengan setingan ACL

Packet filtering firewall memvalidasi paket berdasarkan protocol,sumber dan tujuan IP Address,sumber dan tujuan nomer port,waktu sesi,Service code Point (DSCP),Type of service(ToS), dan banyak laagi parameter yang ada dalam IP header.packet filtering dapat dicapai dengan menggunakan ACL (Access Control List) yang bedara di Router /Switch yanag bekerja dengan sangat cepat terutama ketika berada di Application Specific Integratied Circuit (ASIC). trafik data akan masuk kedalam interface yang dipilih dan memfilter paket data sebelum diteruskan,memblok dan mengijinkan paket sesuai dengan setingan ACL

Firewall melakukan filter terhadap data masuk yang berasal dari WAN (internet)

Firewall melakukan filter terhadap data masuk yang berasal dari WAN (internet)